В России специалисты по кибербезопасности вернут ИИ «на светлую сторону»

Компания «Positive Technologies» делает ставку на системную и результативную борьбу с мошенниками, используя в своей деятельности ИИ-инструменты

По оценке экспертов «Positive Technologies», в 2026 году искусственный интеллект станет одним из основных факторов роста киберугроз. Но его могут использовать не только злоумышленники, но и специалисты по кибербезопасности. Они превращают его в рабочий ресурс для защиты бизнеса. В тех же самых технологиях, которые используются для атак, компании ищут способы выстроить более устойчивую оборону.

Персонализированные атаки

Аналитики обращают внимание на то, что автоматизация киберпреступлений резко снижает порог входа. Даже с минимальными техническими навыками злоумышленники смогут проводить сложные и персонализированные атаки: генерировать фишинговые письма, подстраивать социальную инженерию под конкретных людей, использовать готовые инструменты для взлома. Дополнительные риски создаёт и то, что сотрудники всё активнее используют публичные ИИ-сервисы в рабочих целях, часто без понимания последствий для безопасности.

Отдельно аналитики отмечают рост атак на промышленный сектор. В зоне риска остаются и ИТ-компании, и организации сферы услуг, инфраструктура которых всё чаще используется как промежуточная точка входа для атак на их партнёров и клиентов.

Цифровая гигиена и защита нападением

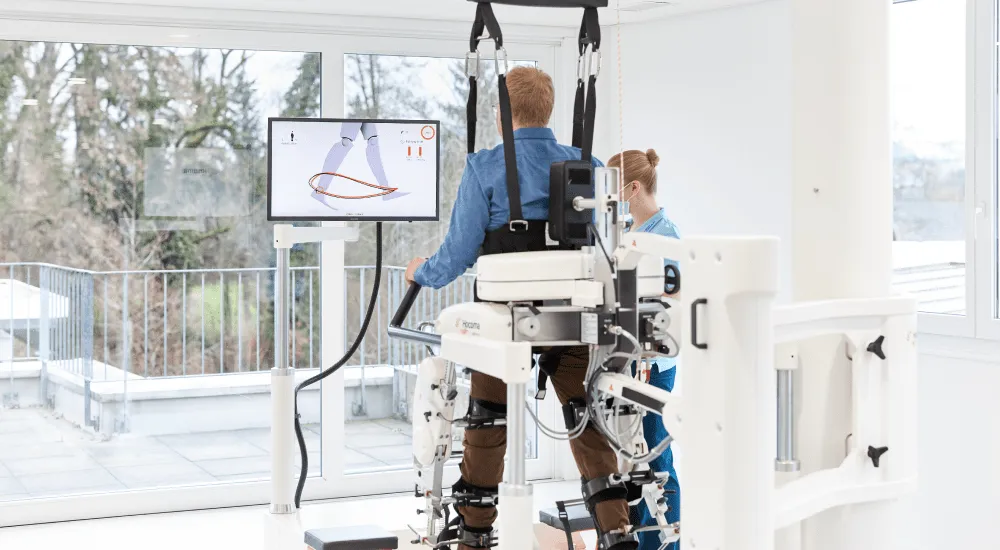

На этом фоне всё больше компаний отказываются от «реактивной» модели защиты, когда реагируют уже после инцидента, и переходят к проактивному подходу.

В самой компании считают, что реальная защита начинается не с модных технологий, а с базовой гигиены инфраструктуры. Речь идёт о полном учёте активов, системной работе с уязвимостями через VM-платформы, контроле сетевого трафика, фильтрации почтовых и веб-угроз. Всё больше внимания уделяется application security и обучению сотрудников — в том числе правилам безопасной работы с ИИ-сервисами.

Для выявления атак и быстрого реагирования используются решения классов SIEM, NTA, EDR и EPP, подписки на TI-фиды и платформы обмена данными об угрозах. Дополняют это киберучения и регулярное тестирование устойчивости инфраструктуры, которые позволяют находить слабые места до того, как ими воспользуются злоумышленники.

Эксперты сходятся в одном: в новых условиях выигрывают не те, у кого больше отдельных инструментов, а те, кто выстраивает систему с мониторингом, подготовленным персоналом и понятной логикой реагирования на инциденты.

Системный подход, который используют российские специалисты, уже доказал на деле свою надёжность. Инфраструктура не подвергалась существенным системным сбоям и показала высокую степень устойчивости.